■ 必ずご確認いただき、対策をお願いたします。

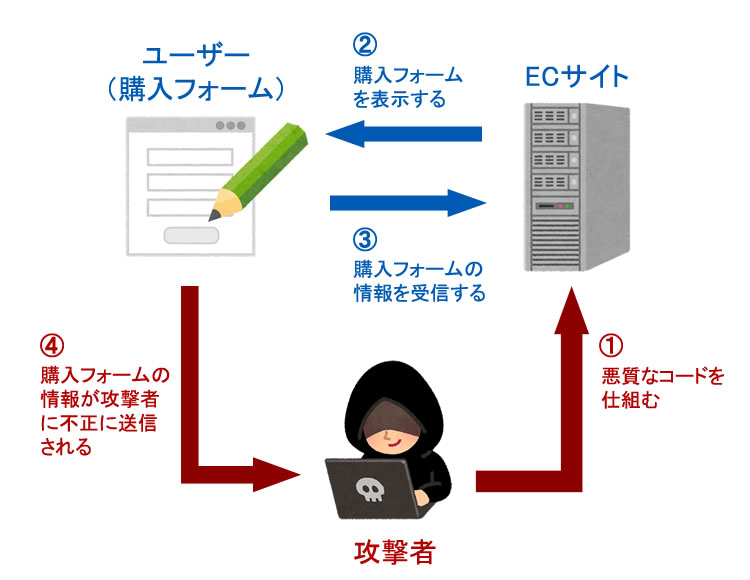

最近、EC サイトにおいて、決済画面を改ざんされてクレジットカード情報が抜き取られる手法(フォームジャッキング)による被害が日本国内で増加しています。

EC-CUBE では特に 2 系をご利用の店舗で被害が複数報告されておりますので、該当バージョンをお使いの店舗様は以下をお読みいただき、必ず対策を行っていただきますようお願いいたします。

■EC-CUBE で発生している事象と対策に関して

現在、特に EC-CUBE 2 系で発生している事象として、以下のセキュリティ対策が十分に行われていない場合において EC-CUBE のファイルを改ざんされ、攻撃を受ける可能性がございます。

- 正しいインストール環境設定

- EC-CUBE の既知の脆弱性修正対策

- 利用しているサーバーのセキュリティ対策

- EC サイトの管理画面のセキュリティ対策

- 同じ環境に設置されている他の CMS のセキュリティ対策

以下、具体的なチェック項目と対策方法をお読みになり必要な対策をお願いいたします。

また、ご自身でチェックや対策が行えない場合や、本メールの内容がご理解いただけない場合は、周辺の詳しい方や、サイト構築を担当された方にご相談ください。周辺にご相談いただける方がいらっしゃらない場合は、全国の EC-CUBE インテグレートパートナーへもご相談いただけます。

本件に関しましては、セキュリティ対策の専門企業である、SHIFT SECURITY (無償診断)の簡易診断も提供を予定しております。

詳しくは、本メールの「関連リンク」より各リンク先ページをご覧ください。

また、2 系をお使いで 4 系への移行を御検討の方には、EC-CUBE 4 系をクラウド環境で利用できる 「ec-cube.co」を半年間無償で提供させていただきますので、ご利用くださいませ。

■ 対策前の現状確認チェック対策前のチェック具体的なチェック事項と対策方法

まず、既に「改ざん」が行われていないかをご確認ください。

下記のような 「改ざん」の疑いが見つかった場合は、直ちにサイトを停止し、詳しい方にご相談ください。

- 購入確認画面等に覚えのない JavaScript が設置せれていないか

- 購入フローのクレジットカード入力画面が不正な URL になっていないか

■具体的なチェック事項と対策方法

- EC-CUBE の公開されるべきでないディレクトリが公開されてしまっていないか

EC-CUBE の /data ディレクトリや /install といったディレクトリが運用環境で公開されている場合、そこから管理画面へのアクセス情報やバックアップファイル、アップロードした CSV ファイルなどが流出する恐れがあります。

インストール完了後の/install の削除、/data ディレクトリへのアクセス制限を行なってください。

参考) https://nob-log.info/2013/05/25/wrong-installation-eccube-is-dangerous/

/data ディレクトリのアクセス拒否設定については、設定変更方法資料「4. Data ディレクトリへのアクセスを拒否する方法」をご確認ください。 - 過去 EC-CUBE より発表された脆弱性が修正されているか

過去の脆弱性を突かれてサイト改ざん等、攻撃されるケースが発生しております。お使いのEC-CUBE のバージョンを管理画面よりご確認の上、過去発表された脆弱性のご確認及び、確実に修正されているかをご確認ください。

https://www.ec-cube.net/info/weakness/ - 管理画面の URL が /admin/ など推測されやすい URL になっていないか

管理画面の URL を変更せず /admin/ のままで運用していた場合、攻撃者が管理画面にアクセスしやすい状況になっておりますので、 早急に変更をお願いします。

EC-CUBE2.11 以降のバージョンでは、管理画面の URL がインストール時やインストール後の管理画面から変更が可能です。

管理画面の URL を変更する方法は、設定変更方法資料「2. 管理画面の URL を変更する方法」をご確認ください。 - 管理画面へアクセス制限が行われているか

管理画面のログイン画面に外部から容易にアクセスできる状態ですと、パスワードの総当たり攻撃等で、管理画面にログインされる可能性がございます。

特に、管理画面 URL が/admin/で外部からのアクセスもできる状態ですと、攻撃されやすい状態でございますので、早急に管理画面に部外者がアクセスできないよう対策をお願いします。

・IP 制限をかける(外部からは全くアクセスできない状態にする)

・Basic 認証をかける(管理画面にパスワードをかける)

管理画面へのアクセス制限については、設定変更方法資料「3. 管理画面へのアクセス制限」をご確認ください。 - 5. 御利用のサーバーや利用している CMS 等のセキュリティが担保されているか

御利用のサーバーの OS やミドルウェアの脆弱性が対応されているかサーバー管理者にご確認ください。

WordPress や Drupal などの CMS やその他のファイル操作やデータベースへの接続を行うアプリケーションをインストールしている場合は、各アプリケーションやプラグインの脆弱性が対応されていることもあわせてご確認ください。

■ ご自身で対策が難しい場合

対策がご自身ではできない場合は、オンライン無料相談へご相談ください。

■関連リンク

- 設定変更資料: https://www.ec-cube.net/user_data/news/201905/security_setup.pdf

- 対策がご自分ではできない場合のご相談先 オンライン無料相談

- EC-CUBE 最新版へ移行をご検討の方へ

THEVOS レンタルサーバー(SHOPスタンダード)1年無償提供:オンライン無料相談

■ 最後に

今回の問題解決にあたり、国内最大規模のオープンソースコミュニティ、株式会社イーシーキューブ(EC-CUBE)とも連携をとりながら積極的に情報発信や対策を実施しております。今後も、THEVOSの EC-CUBE TMSサービスをご利用の店舗様、並びに顧客様が安心して運営、ビジネスをしていただけるよう、鋭意対応してまいります。

[EC-CUBE] SameSite Cookie 対応

[EC-CUBE] SameSite Cookie 対応

8/20未明から早朝にかけての1分〜3分程度のサーバー停止を伴うシ...

8/20未明から早朝にかけての1分〜3分程度のサーバー停止を伴うシ...

Facebook [ja]コメント